Your device was compromised est un faux e-mail, envoyé pour vous faire croire que le pirate connaît votre mot de passe. Dans le contenu de l'e-mail, votre mot de passe est inclus, ce qui est étrange quant à pourquoi et comment un pirate informatique connaîtrait-il votre mot de passe ? Eh bien, cela est probablement dû à un récent piratage ou à une violation de données sur un site Web où les pirates ont collecté de nombreux mots de passe.

Ce qu'ils font, ces pirates ont envoyé de faux e-mails avec un faux message et incluent l'un des mots de passe qu'ils ont piratés dans l'e-mail, le faisant paraître légitime et réel pour la victime. Vous pouvez savoir si votre e-mail est compromis lors d'un piratage sur haveibeenpwned.com.

Une fois que la victime a reçu le faux e-mail, l'e-mail contient une adresse bitcoin pour payer une rançon pour un faux crime ou un faux message tel que : Your device was compromised

Télécharger outil de suppressionpour supprimer this ThreatCertaines informations dans le courrier varient selon les différents exemples de courrier et si l'attaque réussit, elle peut évoluer davantage avec le temps. Au moment de la rédaction, l'adresse e-mail de l'expéditeur (soit dans le champ de réponse, soit dans un cas inclus, dans le texte du courrier), le montant de la rançon et l'adresse bitcoin varient tous.

Pas de panique, il ne vous reste plus qu'à vérifier si l'e-mail contenant le mot de passe correspond au mot de passe que vous utilisez actuellement si c'est le cas, changez-le immédiatement, ce n'est pas le cas, c'est un ancien mot de passe et je vous conseille seulement de scanner votre ordinateur contre les logiciels malveillants.

Utilisez toujours des mots de passe uniques, car certains sites Web ou services peuvent être piratés tôt ou tard, ce qui peut amener les pirates à collecter des mots de passe et à utiliser ces mots de passe sur une variété de services pour voir s'ils fonctionnent toujours. Utilisez un gestionnaire de mots de passe pour stocker vos mots de passe en toute sécurité. Ne payez jamais la rançon demandée dans l'e-mail aux pirates.

Scannez votre ordinateur pour les logiciels malveillants

Je recommande d'analyser et de supprimer les logiciels malveillants de votre ordinateur avec Malwarebytes. Malwarebytes est un outil complet de suppression des logiciels publicitaires et gratuit à utiliser.

Parfois, les pirates ont accès à votre ordinateur à l'aide de logiciels malveillants, ce logiciel malveillant doit être supprimé dès que possible. Malwarebytes est capable de détecter et de supprimer les chevaux de Troie, les outils d'administration à distance et les botnets de votre ordinateur.

Télécharger Malwarebytes

Installez Malwarebytes, suivez les instructions à l'écran. Cliquez sur Analyser pour lancer une analyse des logiciels malveillants.

Télécharger outil de suppressionpour supprimer this ThreatAttendez la fin de l'analyse Malwarebytes. Une fois terminé, passez en revue les détections de virus. Cliquez sur Quarantaine pour continuer.

Redémarrez Windows une fois que toutes les détections ont été placées en quarantaine.

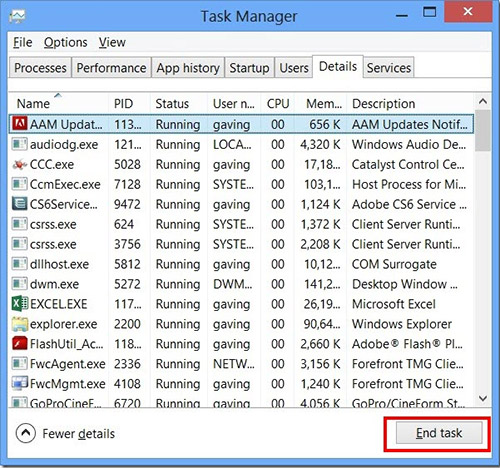

Étape 1: Arrêter tous les processus dans le gestionnaire de tâches Guide de suppression de Your device was compromised

- Maintenez la touche Ctrl + Alt + Suppr pour ouvrir le gestionnaire des tâches

- Allez dans l’onglet Détails et terminer tous les processus connexes Guide de suppression de Your device was compromised (sélectionnez le processus, puis cliquez sur fin de tâche)

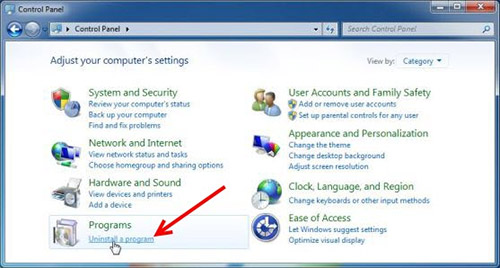

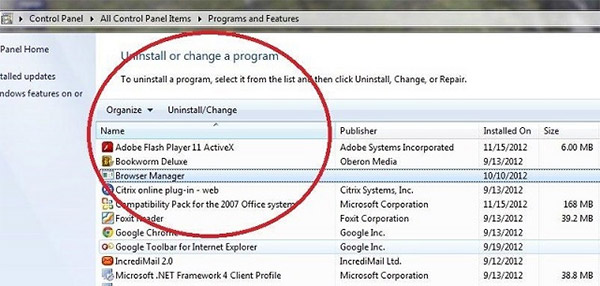

Étape 2: Suppression de programmes connexes Guide de suppression de Your device was compromised

- Cliquez sur Démarrer et ouvrez le panneau

- Sélectionnez désinstaller un programme sous programmes

- Choisir les logiciels suspects, puis cliquez sur Désinstaller/Modifier

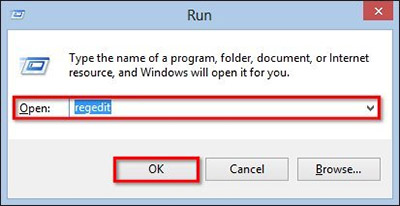

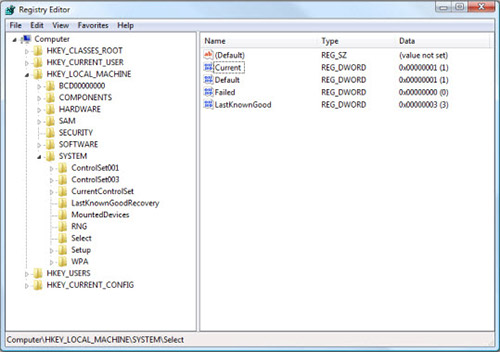

Étape 3: Supprimer les entrées Guide de suppression de Your device was compromised malveillantes dans le système de Registre

- Appuyez sur Win + R pour ouvrir exécuter, tapez « regedit » et cliquez sur OK

- Si le contrôle de compte d’utilisateur apparaît, cliquez sur OK

- Une fois dans l’éditeur du Registre, supprimez toutes les entrées de connexes Guide de suppression de Your device was compromised

Étape 4: Supprimer des fichiers malveillants et les dossiers liés à Guide de suppression de Your device was compromised

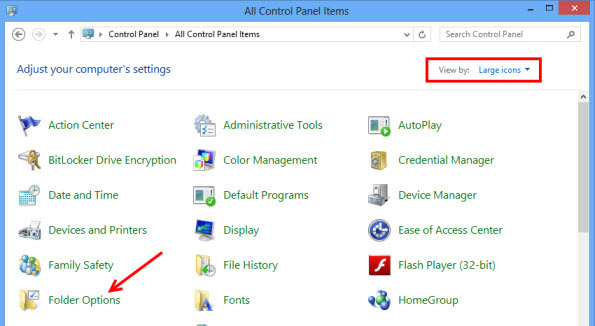

- Cliquez sur Démarrer et ouvrez le panneau

- Cliquez sur Afficher par, choisissez grandes icônes et ouvrir Options des dossiers

- Allez à l’onglet Affichage, cochez afficher les fichiers, dossiers ou pilotes, puis cliquez sur OK

- Supprimer tout Guide de suppression de Your device was compromised concernant les fichiers et dossiers

%ALLUSERSPROFILE%\random.exe

%Temp%\random.exe

%ALLUSERSPROFILE%\Application Data\random

Etape 5: Retirer Guide de suppression de Your device was compromised de votre navigateur

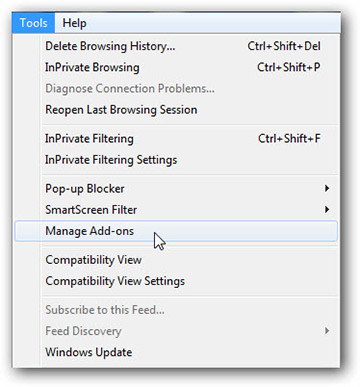

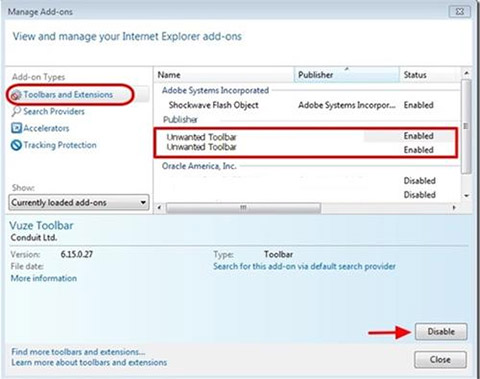

Télécharger outil de suppressionpour supprimer this ThreatInternet Explorer

- Lancez Internet Explorer, cliquez sur les Add-ons Gear icône → gérer

- Choisissez barres d’outils et Extensions de section et de désactiver les extensions suspectes

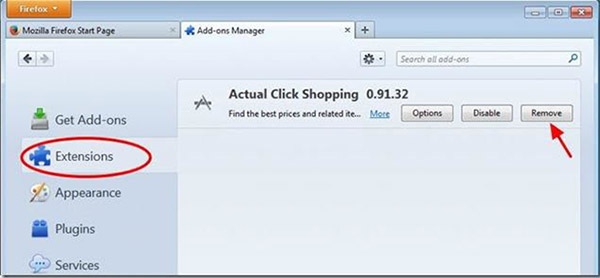

Mozilla Firefox

- Ouvrez Mozilla, appuyez sur Ctrl + Maj + A et aller aux Extensions

- Sélectionnez et supprimez toutes les extensions indésirables

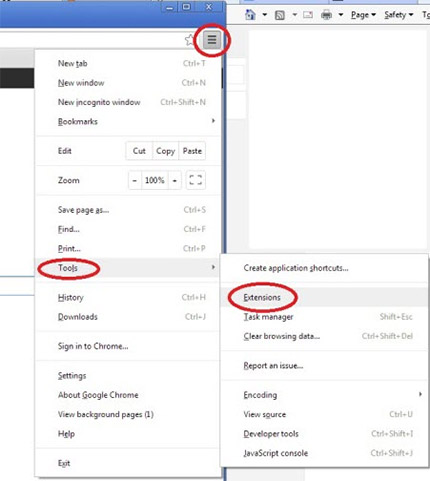

Google Chrome

- Ouvrez votre navigateur, cliquez sur le menu et sélectionnez outils → Extensions

- Choisissez l’Add-on suspecte et cliquez sur l’icône de la corbeille pour le supprimer

* Scanner SpyHunter, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d'informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.