Your device was compromised to fałszywa wiadomość e-mail, wysłana w celu zmylenia Cię, że haker zna Twoje hasło. W treści wiadomości e-mail zawarte jest Twoje hasło, co jest dziwne, dlaczego i skąd haker miałby poznać Twoje hasło? Cóż, najprawdopodobniej jest to spowodowane niedawnym włamaniem lub wyciekiem danych na stronie internetowej, na której hakerzy zebrali wiele haseł.

To, co robią, hakerzy ci wysyłali fałszywe wiadomości e-mail z fałszywą wiadomością i dołączali do wiadomości jedno z haseł, które zhakowali, dzięki czemu ofiara wyglądała na autentyczną i realną. Możesz dowiedzieć się, czy Twoja poczta e-mail została naruszona podczas włamania na haveibeenpwned.com.

Po otrzymaniu przez ofiarę fałszywego e-maila, e-mail zawiera adres bitcoin, aby zapłacić okup za fałszywe przestępstwo lub fałszywą wiadomość, taką jak: Your device was compromised

Niektóre informacje zawarte w wiadomościach pocztowych różnią się w różnych przykładach wiadomości, a jeśli atak się powiedzie, mogą one z czasem ewoluować. W momencie pisania tego tekstu adres e-mail nadawcy (w polu odpowiedzi na pytanie lub w jednym przypadku zawartym w treści wiadomości), kwota okupu i adres bitcoin są różne.

Nie panikuj, wystarczy sprawdzić, czy e-mail zawierający hasło zgadza się z hasłem, którego teraz używasz, jeśli tak, natychmiast je zmień, nie, to jest stare hasło i radzę tylko zeskanować Twój komputer pod kątem złośliwego oprogramowania.

Zawsze używaj unikalnych haseł, ponieważ niektóre witryny lub usługi mogą zostać zhakowane wkrótce lub później, co może spowodować, że hakerzy będą gromadzić hasła i używać ich w różnych usługach, aby sprawdzić, czy nadal działają. Użyj menedżera haseł, aby bezpiecznie przechowywać hasła. Nigdy nie płać okupu, o który proszono hakerów w wiadomości e-mail.

Przeskanuj komputer w poszukiwaniu złośliwego oprogramowania

Polecam skanowanie i usuwanie złośliwego oprogramowania z komputera za pomocą Malwarebytes. Malwarebytes to wszechstronne narzędzie do usuwania adware i bezpłatne.

Czasami hakerzy mają dostęp do Twojego komputera za pomocą złośliwego oprogramowania, które należy jak najszybciej usunąć. Malwarebytes jest w stanie wykryć i usunąć konie trojańskie, narzędzia do zdalnej administracji, botnety z Twojego komputera.

Pobierz Malwarebytes

Zainstaluj Malwarebytes, postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. Kliknij Skanuj, aby rozpocząć skanowanie w poszukiwaniu złośliwego oprogramowania.

Poczekaj na zakończenie skanowania Malwarebytes. Po zakończeniu przejrzyj wykryte wirusy. Kliknij Kwarantanna, aby kontynuować.

Uruchom ponownie system Windows po przeniesieniu wszystkich wykryć do kwarantanny.

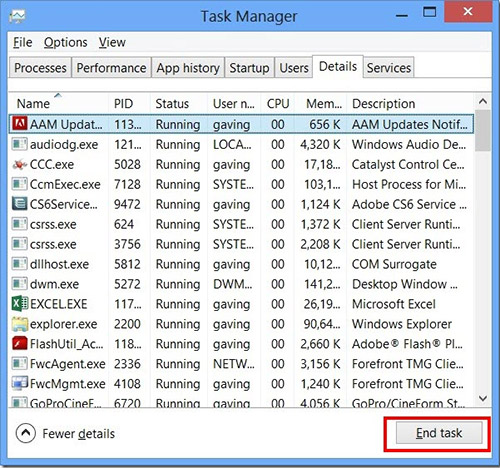

Krok 1: Zatrzymanie wszystkich procesów Przewodnik usuwania Your device was compromised w Menedżerze zadań

- Naciśnij i przytrzymaj klawisze Ctrl + Alt + Del, aby otworzyć Menedżera zadań

- Przejdź do karty szczegóły i zakończyć wszystkie procesy związane z Przewodnik usuwania Your device was compromised (wybierz proces i kliknij przycisk Zakończ zadanie)

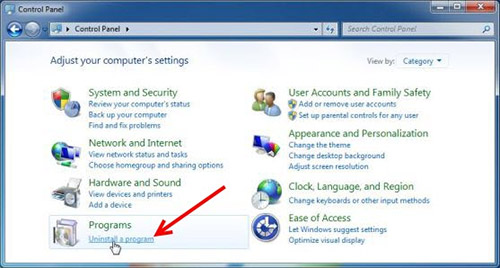

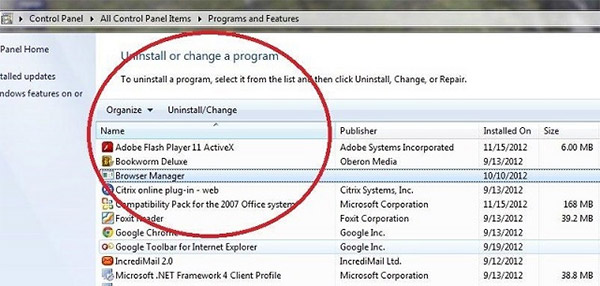

Krok 2: Usuń programy Przewodnik usuwania Your device was compromised

- Kliknij przycisk Start i Otwórz Panel sterowania

- Wybierz Odinstaluj program pod programy

- Wybierz podejrzany oprogramowania i kliknij przycisk Odinstaluj/Zmień

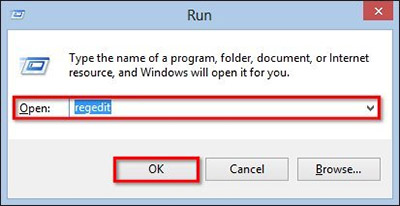

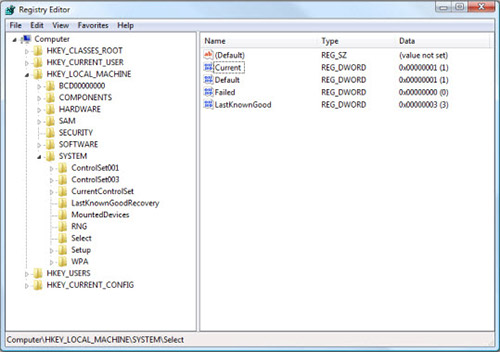

Krok 3: Usuń złośliwego Przewodnik usuwania Your device was compromised wpisy w rejestrze systemowym

- Dotknij Win + R, aby otworzyć Uruchom, wpisz „regedit” i kliknij OK

- Jeśli kontrola konta użytkownika pojawia się, kliknij przycisk OK

- Raz w Edytorze rejestru Usuń wszystkie wpisy związane Przewodnik usuwania Your device was compromised

Krok 4: Wyeliminować szkodliwe pliki i foldery związane z Przewodnik usuwania Your device was compromised

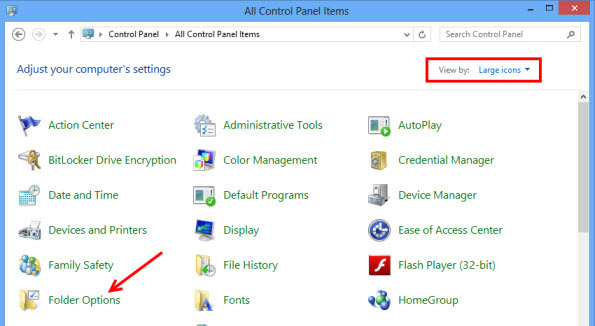

Pobierz za darmo narzędzie do usuwaniaAby usunąć this Threat- Kliknij przycisk Start i Otwórz Panel sterowania

- Trzaskaæ na widoku przez duże ikony wybierz i Otwórz Folder opcje

- Iść do Widok patka, zaznacz Pokaż ukryte pliki, foldery lub sterowniki i kliknij OK

- Usuń wszystkie Przewodnik usuwania Your device was compromised związane z folderów i plików

%AllUsersProfile%\random.exe

%Temp%\random.exe

%AllUsersProfile%\Application Data\random

Step5: Usunąć Przewodnik usuwania Your device was compromised z przeglądarki

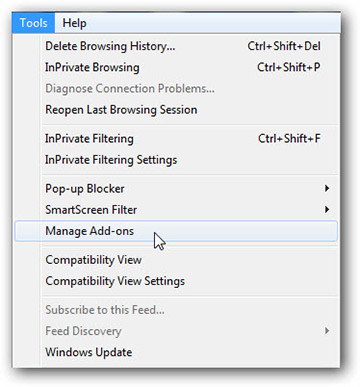

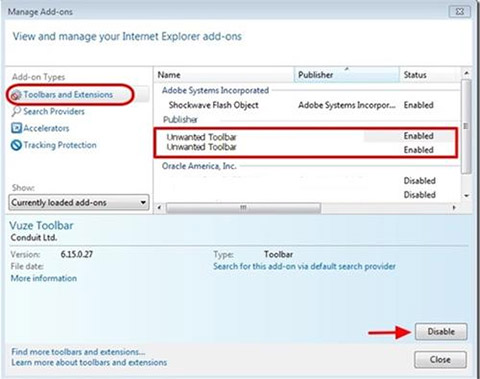

Pobierz za darmo narzędzie do usuwaniaAby usunąć this ThreatInternet Explorer

- Uruchom Internet Explorer, kliknij na narzędzia ikony → Zarządzaj Dodatki

- Wybierz polecenie Paski narzędzi i rozszerzenia i uczyniæ kalek¹ rozci¹gania podejrzanych

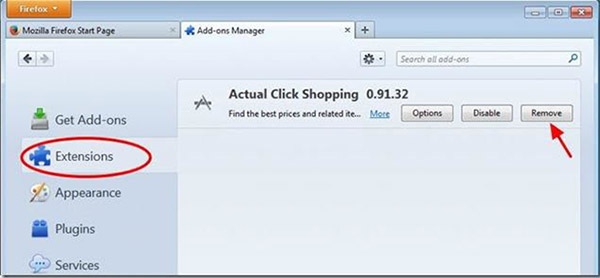

Mozilla Firefox

- Otwórz Mozillę, naciśnij klawisze Ctrl + Shift + A i przejdź do rozszerzenia

- Zaznacz i Usuń wszystkie niepotrzebne rozszerzenia

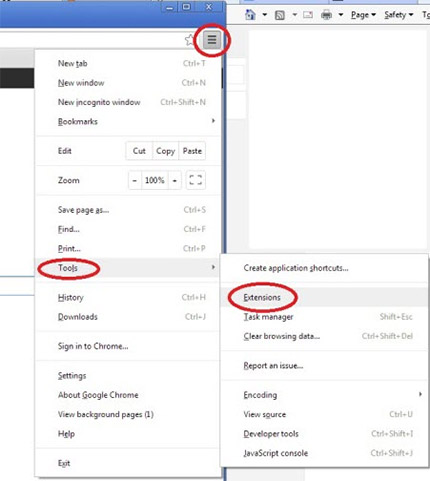

Google Chrome

- Otwórz przeglądarkę, kliknij przycisk menu i wybierz narzędzia → rozszerzenia

- Wybierz podejrzany o dodatku i kliknij na ikonę kosza znajdującą się go usunąć

* SpyHunter skaner, publikowane na tej stronie, ma być używany tylko jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, będziesz musiał zakupić pełną wersję SpyHunter. Jeśli ty życzyć wobec uninstall SpyHunter, kliknij tutaj.